Dans le monde des affaires d’aujourd’hui, l’ingérence est une bataille quotidienne. La surveillance de la concurrence est une réalité, avec des entreprises qui investissent des millions pour atteindre leurs objectifs… Le vol d’informations peut être profitable, mais nous disposons des outils pour le prévenir et le détecter. Nous offrons à nos clients un service de sécurité électronique, également connu sous le nom de “TSCM”.

Il existe un risque que vos conversations soient captées par un micro espion, qu’il soit physique ou virtuel, dans votre entreprise, votre bureau, un hôtel ou même votre domicile. Vos téléphones fixes et/ou mobiles, ainsi que la salle de réunion où se prennent les décisions les plus cruciales, sont des cibles potentielles pour l’espion professionnel.

L’équipement d’espionnage est facilement accessible et peu coûteux. Imaginez ce qu’un expert en renseignement pourrait accomplir dans le cadre de l’espionnage industriel ? Je mène une veille constante sur les moyens d’interception malveillants pour comprendre et anticiper les risques.

Où se trouvent les limites de la surveillance de la concurrence ? Nous collaborons étroitement avec le leader européen, International ICS.

Nous offrons une gamme de services techniques spécialisés et uniques, qui apportent une valeur ajoutée considérable à nos clients. Ces services sont particulièrement prisés par les dirigeants d’entreprise, les avocats, ainsi que par les secteurs de la santé, de l’aérospatiale, de la défense, de l’éducation, de la recherche, des médias, et de l’industrie des arts et du divertissement, pour n’en nommer que quelques-uns.

Nous sommes des spécialistes dans l’identification de tout type de dispositif d’écoute ou de vulnérabilité qu’un espion pourrait utiliser pour accéder à vos informations confidentielles ou personnelles. Nous inspectons en détail tout ce qui peut servir d’outil de surveillance, qu’il soit de nature technique, structurelle ou liée à la construction du bâtiment. Nous ne nous limitons pas aux appareils électroniques, informatiques, IoT ou télécommandés, souvent négligés par la plupart des équipes TSCM en France.

Nos clients, qu’ils soient des entreprises ou des particuliers, ont souvent été étonnés de constater que les précédentes sociétés TSCM qu’ils avaient engagées n’avaient pas détecté les grandes ouvertures dans les murs, les microphones cachés dans les faux planchers ou les enregistreurs numériques dissimulés dans les fenêtres. Nous sommes en mesure de détecter les dispositifs d’écoute traditionnels, mais aussi ceux qui exploitent les aspects structurels du bâtiment lui-même… avec des résultats remarquables et une expérience avérée.

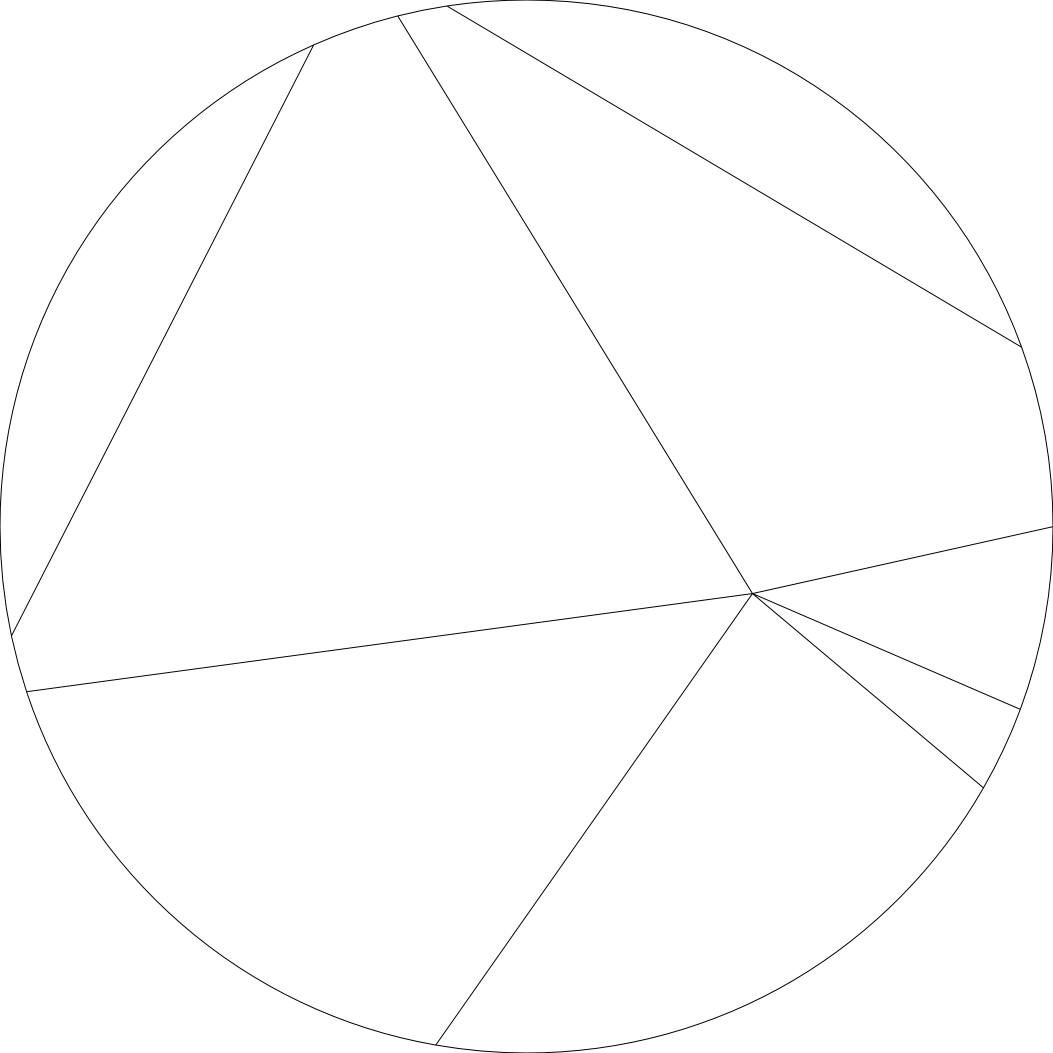

L’opération TSCM

Lexique :

TSCM : Technical Surveillance Counter-Measures

OSE : Opération de Sécurité Electronique

OSI : Opération de Sécurité Informatique

OCMST : Opération de Contre-Mesures de Surveillance Technique

Dépoussierage

Vos Besoins :

-

Opération de sécurité électronique et/ou informatique (TSCM, OCMST, OSE – OSI)

-

Vous faites appel à un prestataire, nous pouvons assurer le contrôle afin d’en vérifier le professionnalisme dans les domaines ci-dessous :

-

Assurer ces prestations avec une équipe de professionnels (expérience étatique)

-

Assurer une veille des derniers appareils offensifs disponibles sur le marché

-

Sensibilisation des personnes au risque d’ingérence

-

Pour aller plus loin.

Audit de sûreté lié au domaine de la protection des données :

- Réseau GSM, dcs, pcs, umts, cdma, lte, 3G, LTE+

- Radiofréquence (analyse spectrale jusqu’a 24 GHz)

- IoT (Wifi, WiMax, Bluetooth, BLE, ZigBee, Dect…)

- Ligne téléphonique analogique, numérique & VoIp

- Forensic informatique (investigation informatique)

- Forensic mobile (contrôle des terminaux mobiles)

- Test de pénétration réseaux

- Jonction non linéaire, fouille physique

- Courant porteur

- Infrarouge

- Ultrasons

- Optique